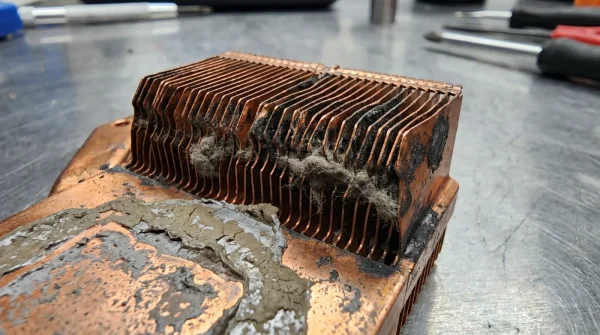

Gece yarısı modemin üzerindeki ışıkların aniden ritmik ve telaşlı bir şekilde yanıp sönmeye başlaması, evin içindeki o sessiz dijital ihanetin ilk fiziksel belirtisidir. Cihazın plastik kasasına dokunduğunuzda hissettiğiniz o anormal sıcaklık, sadece işlemcinin zorlandığını değil, ağınıza dışarıdan devasa bir yük bindiğini gösterir. Son günlerde popülerleşen, uygun fiyatıyla cezbeden o akıllı prizi, nem sensörünü veya renkli ampulü kurarken verdiğiniz kabul ediyorum onayları, aslında Belgrad merkezli yönlendirme sunucularına evinizin dijital anahtarını kendi ellerinizle teslim etmeniz anlamına geliyordu. IoT cihazlarının içindeki zayıf ve denetlenmemiş gömülü yazılım, modemin güvenlik duvarındaki UPnP protokolünü sessizce manipüle ederek görünmez arka kapılar açar. Siz sadece oturduğunuz yerden salonun ışığını kısmak isterken, arka planda cihazınız saniyede yüzlerce şifreli paketi dışarı sızdıran, Doğu Avrupa merkezli bir zombi ağının aktif parçası haline gelir. Cihaz tıkırtısız çalışır ama internetinizin can damarını sessizce emer.

Mantık ve Yanılgı: Neden Hedefteyiz?

Akıllı ev cihazlarının sadece ev içi ağda güvenli bir şekilde çalıştığı yanılgısı, teknoloji sektörünün en büyük pazarlama yalanlarından sadece biridir. İnsanlar, 300 TL’ye internetten sipariş ettikleri, markası bile zor okunan bir akıllı termostatın kendi başına izole bir ekosistem olduğunu düşünür. Oysa o madeni para büyüklüğündeki silikon çip, evinizdeki kişisel verilerinizle dolu devasa bir baraja dışarıdan açılan incecik ama yüksek basınçlı bir su borusu işlevi görür. Cihaz fişe takıldığı an merkeze ben buradayım sinyali gönderir.

Modemin yönetim arayüzünün dış tehditlere karşı tamamen erişilemez olduğu varsayımı tehlikelidir. Belgrad kaynaklı bu yeni nesil yazılımlar, ev ağınıza sızmak için kaba kuvvet şifre kırma yöntemleri kullanmaz. Doğrudan içeriden, yani zaten ağa kendi rızanızla dahil ettiğiniz güvenilir donanım üzerinden dışarıya tünel açar. Cihaz, modeme ben bu evin yerlisiyim, şu iletişim portunu benim için aç dediğinde, sistem bunu sorgulamadan onaylar. Bu durum, çelik kapınıza yüksek güvenlikli bir kilit takıp, anahtarı pencereden içeri sızan bir yabancıya bizzat teslim etmeye benzer.

Ağ Güvenliği Protokolü: Adım Adım İzolasyon

Cihazı panikle prizden çekip çöpe atmak her zaman tek kalıcı çözüm değildir, ancak öncelikle mevcut ağ trafiğini derhal boğmanız gerekir. Ağ güvenlik mimarı Caner Tekin’in uzun yıllardır kurumsal firmalar için savunduğu Sıfır Güven (Zero Trust) prensibini sıradan bir ev modemi üzerinde pratik bir şekilde uygulamak mümkündür. Donanımınızın markası ne olursa olsun, bu adımları sırasıyla uygulayarak dijital sınırlarınızı yeniden çizebilirsiniz:

- UPnP Protokolünü Devre Dışı Bırakın: İnternet tarayıcınıza 192.168.1.1 yazarak modem arayüzüne giriş yapın. Gelişmiş ayarlar sekmesinde Evrensel Tak ve Çalıştır (UPnP) kutucuğundaki işareti kaldırın. Ekranda Ayarlar Kaydedildi yazısını gördüğünüzde, modemin yeniden başlamasına izin verin.

- Misafir Ağı Bariyeri Kurun: Tüm şüpheli IoT cihazlarını ana Wi-Fi ağınızdan kalıcı olarak ayırın. Kablosuz ağ ayarlarından yeni bir Misafir Ağı oluşturun ve en önemlisi, bu ağın detaylarındaki Yerel ağa erişime izin ver seçeneğini kesinlikle kapatın.

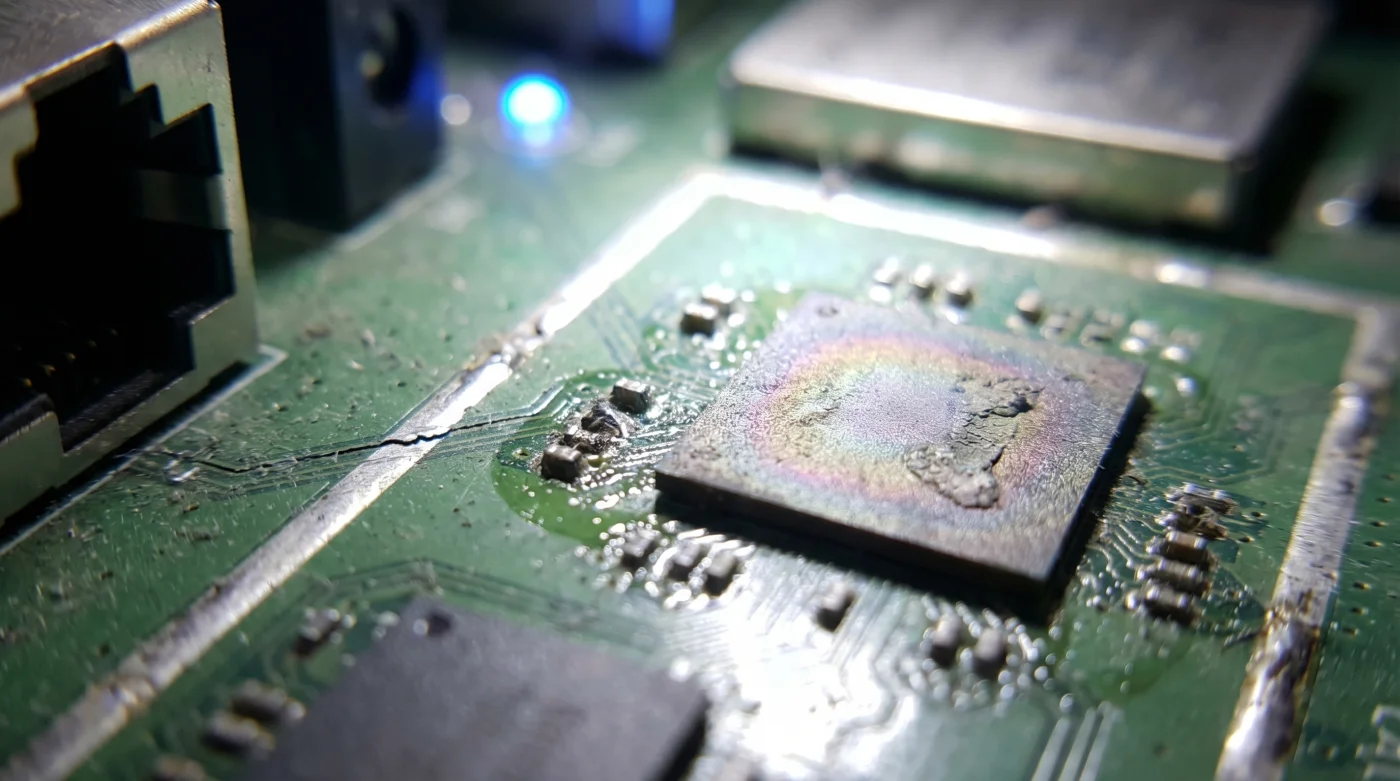

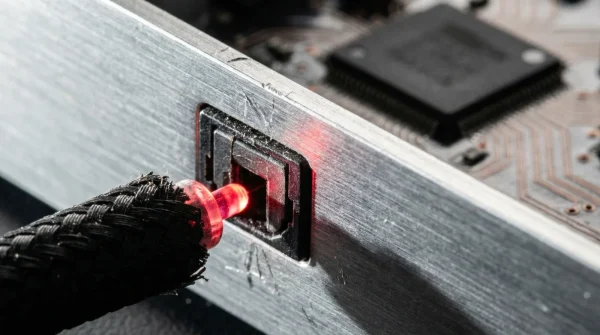

- Trafik Loglarını Analiz Edin: Modemin sistem günlükleri bölümüne girin. Sürekli aynı yabancı IP adresine saniyede onlarca kez bağlantı isteği atan bir yerel IP görürseniz, o cihaz enfekte olmuştur. Ekranda sürekli akan kırmızı hata kodları enfeksiyonun görsel kanıtıdır.

- Şüpheli Cihazlara Statik IP Ataması Yapın: Ağınızdaki o ucuz akıllı prizin MAC adresini bulun ve ona DHCP üzerinden sabit bir IP verin (örneğin 192.168.1.50). Bu işlem, cihazı ağ içinde sabitleyerek ona nokta atışı kısıtlama getirmenizi sağlar.

- Erişim Kontrolü Yazın: Sabitlediğiniz bu IP adresinin dış ağa çıkışını güvenlik duvarı kuralları üzerinden tamamen engelleyin. Bu müdahalenin ardından akıllı cihazınızın üzerindeki durum ışığı genellikle yeşilden sarıya dönecektir; bu, dışarıyla bağının koptuğunu gösterir.

Kurulum Sorunları ve Alternatif Çözümler

Bu agresif izolasyon sürecinde en sık karşılaşılan can sıkıcı sorun, misafir ağına hapsedilen akıllı cihazların telefonunuzdaki mobil uygulamalarla iletişiminin aniden kesilmesidir. Çoğu bütçe dostu IoT donanımı, telefonunuzla aynı kablosuz ağ içinde olmadığınız sürece komutları yerel olarak algılamayı reddeder. Uygulama ekranında kırmızı bir Cihaz Çevrimdışı hatasını gördüğünüz an, donanımın Belgrad’daki bulut sunucularına artık veri gönderemediğini anlarsınız. Bu donanımsal körlük, aslında ağınızın güvende olduğunu teyit eder ancak günlük kullanım pratikliğinizi yok eder.

- Pixel 9 yapay zeka güncellemesi batarya hücrelerini aşırı ısıtıyor.

- Çamaşır makinesi deterjan çekmecesini ıslak bırakmak anakartı paslandırıyor.

- Robot süpürge kameralarını bantla kapatmak lidar navigasyon sensörlerini körleştiriyor.

- WhatsApp yüksek çözünürlüklü fotoğraf ayarı telefonun flaş belleğini kalıcı yıpratıyor.

- iOS 26 sürümündeki gizli konum servisi telefonun işlemcisini donduruyor.

- Buzdolabı dondurucu kısmını tamamen doldurmak hava sirkülasyon motorunu anında yakıyor.

- Çamaşır makinesi kapağında biriken suları silmemek kilit sensörünü çürütüyor.

- Bulaşık makinesi filtresini sıcak suyla yıkamak mikro gözenekleri tamamen eritiyor.

- PlayStation 5 dinlenme modundayken arka plan güncellemeleri SSD çipini yakıyor.

- Buzdolabına ağzı açık sıvı koymak gizli defrost sensörünü anında bozuyor

İşlevselliği kaybetmeden güvenliği sağlamanın iki alternatif yolu vardır. İlk seçenek, donanımla sürekli uğraşmak istemeyenler için daha yüzeysel bir yapılandırmadır. İkinci seçenek ise, performans kaybını göze alamayan ve ağ trafiğini milisaniye düzeyinde takip etmek isteyen sistem meraklılarına hitap eder. Bu iki yaklaşım arasındaki fark, cihazın ne kadar özgür bırakılacağıyla ilgilidir.

| Yaygın Hata | Uzman Müdahalesi | Sonuç |

|---|---|---|

| Tüm IoT cihazlarını kişisel bilgisayarların olduğu ana ağa bağlamak. | Modem üzerinden sadece internete çıkan izole bir Misafir Ağı (Guest Network) kurmak. | Şüpheli cihazların bilgisayar ve telefonlardaki özel verilere erişimi fiziksel olarak kesilir. |

| Bağlantı kolaylığı için UPnP (Evrensel Tak ve Çalıştır) ayarını açık bırakmak. | Arayüzden UPnP ayarını kalıcı olarak tamamen kapatmak. | IoT cihazlarının modeme komut vererek dışarıdan içeriye izinsiz port açması engellenir. |

| Modem varsayılan atamalarına güvenip dinamik IP kullanmak. | Şüpheli donanımın MAC adresine statik (sabit) IP atayarak kurallar yazmak. | Hangi cihazın dış ağa ne kadar veri sızdırdığı anlık takip edilir, tam trafik kontrolü sağlanır. |

Zamanı kısıtlı olanlar için modemin güvenlik duvarı seviyesini yüksek yerine orta dereceye getirmek ve sadece cihazın kullanma kılavuzunda açıkça belirtilen zorunlu kontrol portlarına manuel izin vermek hızlı bir çözümdür. Güvenlik takıntıları ve profesyoneller için ise çözüm fizikselliğe dayanır. İkinci ve çekmecede duran eski bir modemi, ana modeminize kablo ile bağlayarak Access Point moduna alın. Tüm şüpheli ve ucuz IoT cihazlarını doğrudan bu ikinci, yalıtılmış donanıma bağlayarak ana ağınızla aralarına aşılmaz bir donanım bariyeri örün.

Teknolojik Huzurun Gerçek Bedeli

Evinizdeki sıradan bir ampulü, kombiyi veya prizi cep telefonundan kontrol etmenin getirdiği o anlık konfor, arka planda sessizce dönen bu karanlık veri ticaretinin yarattığı riski asla karşılamaz. Belgrad sunucularına veya Doğu Avrupa’daki bilinmeyen bir merkeze sızan ağ verileriniz, sadece akşam saatlerinde internet hızınızı düşürmekle kalmıyor; ailenizin, özel hayatınızın dijital mahremiyet sınırlarını acımasızca ihlal ediyor. Modern teknoloji çağında gerçek lüks ve zihinsel rahatlık, her şeyin körü körüne internete bağlı olması değil, neyin çevrimdışı kalması gerektiğine tamamen sizin karar verebilme özgürlüğünüzdür. Ailenizin dijital sınırlarını doğru yapılandırdığınızda hissedeceğiniz o derin güvende olma duygusu, en pahalı akıllı ev sisteminden bile daha değerlidir.

Sıkça Sorulan Sorular

Akıllı ev cihazımın botnete dahil olduğunu nasıl kesin anlarım?

Modem arayüzündeki veri kullanım istatistiklerine bakın. Eğer cihazınız gün içinde GB boyutunda şüpheli veri yüklemesi (upload) yapıyorsa ağınız büyük ihtimalle ele geçirilmiştir.IoT cihazının Wi-Fi şifresini değiştirmem güvenlik için yeterli mi?

Hayır, sadece şifre değiştirmek yerel fiziksel erişimi korur. Cihazın içindeki yazılım doğrudan dış sunucularla bağlantı kurduğu için modemin güvenlik duvarı kuralları şarttır.İnternet hızımın özellikle akşam saatlerinde yavaşlaması bir tesadüf mü?

Botnet ağları genellikle hedef sistemlere siber saldırı düzenlemek için mesai dışı akşam saatlerinde aktifleşir. Bant genişliğinizin aniden daralması bu sızıntının doğrudan sonucudur.Modemde UPnP kapatmak oyun konsollarında gecikmeye (lag) neden olur mu?

Çok oyunculu bazı sistemlerde anlık NAT tipi bağlantı sorunları yaratabilir. Ancak oyun konsolunuzun kullandığı spesifik iletişim portlarını manuel olarak yönlendirerek bu sorunu çözebilirsiniz.Uygun fiyatlı akıllı cihazları güvenle kullanmanın hiçbir yolu yok mu?

Bu cihazları sadece yerel ağ erişimi kapatılmış izole bir misafir ağında (Guest Network) tutarak kullanabilirsiniz. Böylece ev içi uzaktan kontrol konfordan ödün vermeden dış tehditleri sıfırlarsınız.